Digitale Souveränität und Low-Code-Lösungen

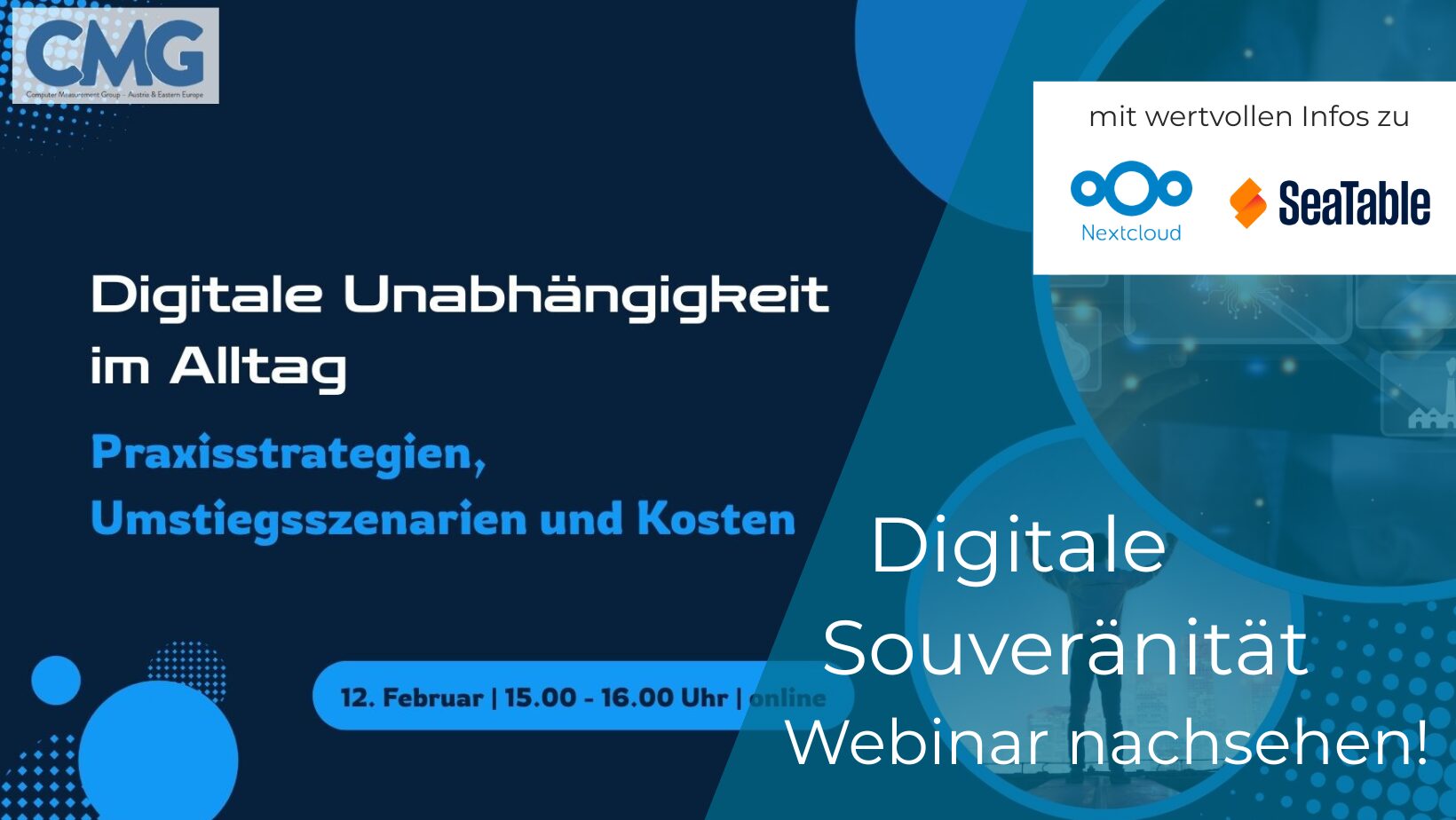

Für Unternehmen, die ihre digitale Zusammenarbeit souverän gestalten möchten, bietet EXACON-IT praxisnahe Lösungen. Im Rahmen des CMG-Webinars „Digitale Unabhängigkeit im Alltag – Praxisstrategien, Umstiegsszenarien und Kosten“ am 12. Februar 2026, präsentierte Ing. Raoul Meyer, wie sich kollaboratives Arbeiten und interne Prozesse einfach, sicher und unabhängig von großen internationalen Plattformen umsetzen lassen.